新聞中心

Jul. 29, 2022

資安研討會

根據 Gartner 最近的一份報告,沒有針對遠端存取的 MFA 保護的公司將經歷五倍的帳號接管事件。

您知道駭客常使用 PsExec、PowerShell、WMI 等遠端管理與存取工具,竊取不更改密碼的高權限服務帳號嗎?

您的 MFA 多因子身分驗證方案支援 PsExec、PowerShell、WMI 等遠端管理與存取工具嗎?

您的 MFA 多因子身分驗證方案提供 AD 環境的資產盤點與風險分析嗎?

您的 MFA 多因子身分驗證方案可以保護服務帳號 (Service Account) 嗎?

您有導入風險分析、免安裝代理程式多因子身分驗證 MFA 來保護您的一般/特權/服務帳號,並阻斷勒索軟體擴散嗎?

您有導入 VDI、重要工作站與伺服器的連線管理、側錄與風險分析嗎?

免安裝代理程式、基於人工智慧風險引擎的多因子身分驗證 MFA 來保護您的一般/特權/服務帳號,並阻斷勒索軟體擴散與管理、側錄重要工作站與伺服器的作業。歡迎參加 2022年07月29日週五下午2點 『Silverfort:統一身分保護平台』 與 『Ekran System 內部風險管理平台』 網路研討會。

一、 Silverfort 統一身分保護平台

Silverfort 是統一身份驗證平台 Unified Authentication Platform ,並可以替換/整合其不同公司的 MFA 產品,Silverfort 具有顯著優勢,包括其保護任何類型資產的能力、智慧風險引擎,且無需安裝無代理程式 (Agentless) 與無需部署代理伺服器 (Proxyless) ,即可快速實施。

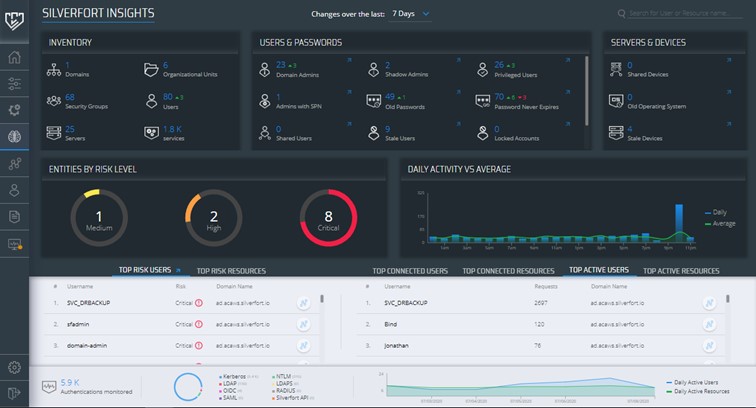

Silverfort 基於人工智慧的風險分析儀表板,可即時顯示 AD、Azure AD、OKTA 等環境中的資產 (Inventory)、使用者與密碼 (Users & Passwords)、主機與設備 (Servers & Devices)、按風險等級劃分的實體 (Entities by Risk Level),產出下列各種風險指示 (Risk Indicators) 的風險報告:

| Abnormal user | Malicious IP address | Shared account | User reported “it wasn’t me” |

| Abnormal server | Impossible travel | Locked account | Unconstrained delegation |

| Abnormal service | Authenticator far from device | Broadly used account | Anonymized IP address |

| Abnormal day | Service account logging in interactively | Old password / never expires | Suspicious IP address |

| Abnormal hour | Use of a stale account | Password spraying attack | Suspected As-Rep Roasting |

| Abnormal AD site | Use of stale device | Denied MFA | Malware-infected IP address |

| Brute-force attack | Access to stale resource | Old OS | Unfamiliar sign-in |

| Weak encryption | Shared device | Service account acting as human | Leaked credentials |

| New device | Privileged user | Human account acting as machine | Pass the Ticket |

| SMB enumeration | Infected device | Excessive activity | User account control misconfiguration |

| Authentication spike | Admin with SPN (Kerberoasting) | Shadow Admin | Lateral movement |

| Suspected SMB Enumeration | Log4shell Exploit Attempts |

備註:風險指示 (Risk Indicators) 會在每次版本更新時更新。

Silverfort 基於人工智慧的風險分析儀表板:

Silverfort - Unified Identity Protection: How Can It Help Your Customers

Silverfort 統一身分保護平台主要應用︰

1. 為任何系統啟用多重身份驗證,無需在其上安裝 Agent,無需修改其代碼,也無需部署 Proxy,包括以往無法保護的系統:

利用 Silverfort 的 MFA (移動/桌面) 或使用 Silverfort 擴展您現有的第三方 MFA 產品 (Microsoft、Okta、Ping、Yubico、Duo、RSA 等) 覆蓋範圍。

2. 基於風險統一的的身份驗證與零信任 Unified Risk-Based Authentication and Zero Trust

透過統一的方式跨雲與傳統 IAM 基礎設施,實施身份的零信任與 AI 人工智慧驅動的身份驗證,不僅在初次登錄網路,在內部網路也不斷即時防止攻擊。

與 SIEM、SOAR 等安全產品整合,共享風險資料並自動觸發逐步驗證或阻斷等反應。

3. 發現、監控與保護服務帳號 Service Accounts

自動發現、監控與保護服務帳號 (機器對機器存取),無需修改或輪換密碼,以消除這一頂級安全弱點,而不會中斷業務。

Silverfort 的四步方法:

- (1) 自動服務帳號發現 Automatic service account discovery - 基於行為 (AI 人工智慧)+基於屬性,跨企業

- (2) 持續監控、稽核與威脅偵測 Continuous monitoring, auditing and threat detection - 所有服務帳號活動的統一可視性,包括異常偵測與警報

- (3) 自我學習零信任政策 Self-learning Zero Trust policies — 採用“最小特權 least privilege ”方法的自動政策建議

- (4) 自動發現服務帳號、分析與保護 (機器對機器 M2M 存取) ,使用零信任方法為服務帳號建立“虛擬圍欄” 阻斷,偏離其所需活動時存取資源

4. 將任何資產連接到 Azure AD

5. 勒索軟體保護 Ransomware Protection

Silverfort 透過網路攻擊的身份驗證協定實施自適應 MFA 與預防政策,防止勒索軟體在您的環境中自動傳播攻擊。從 RDP 到 CMD 與 Powershell 的所有存取介面去保護。對機器與檔案分享的存取應用 MFA ,可確保勒索軟體永遠無法對任何機器完成身份驗證。透過這種方式,攻擊的影響僅限於最初受感染的端點,從而防止企業範圍內的鎖定造成嚴重損害。

6. 橫向移動保護 Lateral Movement Protection

Silverfort 是第一個針對本地端與雲端環境的橫向移動攻擊,與自動傳播勒索軟體攻擊,提供即時保護解決方案。 Silverfort 對所有用戶存取啟用自適應 MFA,包括透過命令行遠端存取工具 (如 PsExec、Powershell、WMI 與其他以前從未受 MFA 保護的工具) 進行 Active Directory 身份驗證。降低了攻擊者利用此類工具進行橫向移動的能力。

7. 可視性與風險分析 Visibility And Risk Analysis

Silverfort 利用其與本地端與多雲端混合環境中的所有 IAM 解決方案的整合,對每次存取嘗試進行持續監控。 Silverfort 將其 AI 驅動的風險引擎應用於這些資料,以獲得所有用戶與資源的完整活動情境。這既可以高精度、即時地偵測表明惡意活動的異常情況,也可以持續監控稽核、舉證調查與威脅追蹤 Threat Hunting。

8. Siverfort 提供 Windows/Linux/Mac 電腦 MFA 軟體、Chrome Extension MFA、IOS 與 Android 智慧型手機的 MFA APP 。亦可搭配 Microsoft Authenticator 等第三方 MFA 方案,透過輸入 OTP 一次性密碼或 Push 確認身分,並可使用 FIDO2 Token 硬體安全金鑰 (如 Yubiko Yubikey、動信安全金鑰 Idem Key、AuthenTrend ATKey.Card/ATKey.Pro 等)。

9. 支援離線模式 Off Line Mode

可適合無法攜入智慧型手機或無法連上 Internet 的高度安全要求的環境。

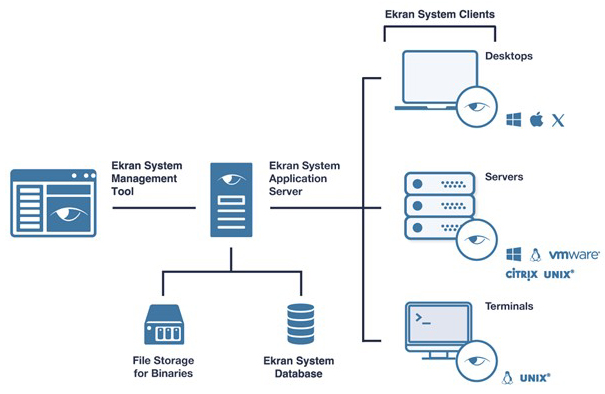

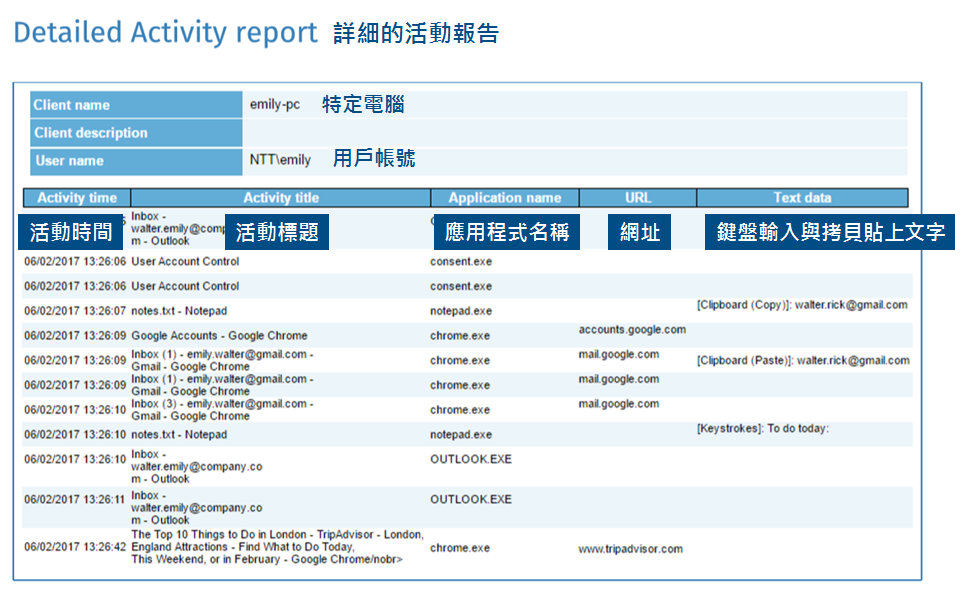

二、 Ekran System:內部風險管理平台 Insider Risk Management Platform

Ekran System 產品特色

歡迎您的參與指導。

會議時間:2022年07月29日 週五下午 14:00 ~ 16:00

會議方式: Webex 網路視訊

聯絡人: Gina Kao 高碧真小姐

電話:2914-8001 分機2227

報名方式: 請以電子郵件報名 (請按此)。

無法參加,但對 Silverfort 與 Ekran System 有規劃需求,請與我們聯絡。(請按此)

會議方式: Webex 網路視訊

聯絡人: Gina Kao 高碧真小姐

電話:2914-8001 分機2227

報名方式: 請以電子郵件報名 (請按此)。

無法參加,但對 Silverfort 與 Ekran System 有規劃需求,請與我們聯絡。(請按此)